En este artículo enseño cómo crear un servicio oculto en la red Tor,

concretamente un sitio web.

Lo primero que debemos hacer es tener Tor funcionando. Lo más sencillo

es descargarse el Tor

Browser de

la página oficial de Tor e instalarlo.

Lo siguiente es instalar un servidor web. Puedes instalar un servidor GLAMP o

cualquier otro tipo de servidor web. Debes configurar tu servidor web

para que no dé información sobre ti, sobre tu ordenador o sobre tu

ubicación si quieres contar con una mayor privacidad. Es una buena idea

usar una máquina virtual.

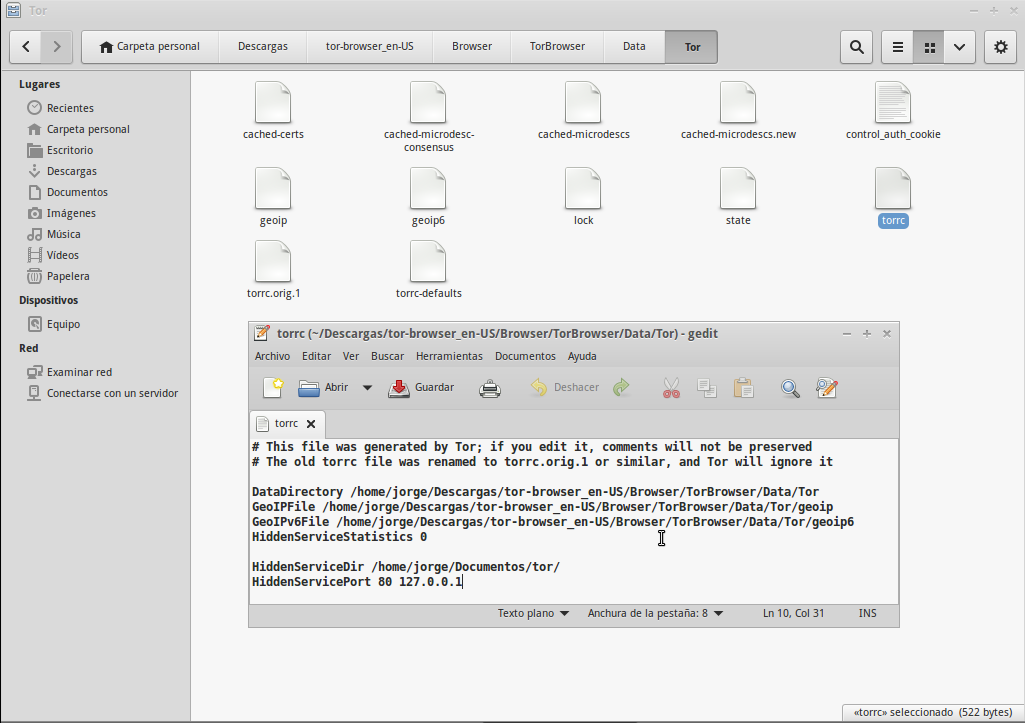

Lo último es configurar el servicio oculto para que apunte al servidor

local anteriormente instalado. Para ello necesitamos editar un archivo

llamado torrc. La ruta de este archivo es la siguiente dentro de la

carpeta obtenida al descargar Tor Browser:

Browser/TorBrowser/Data/Tor/torrc. Si instalaste Tor de otra forma, el

archivo torrc se encontrará en otra ubicación (lee la siguiente

sección para saber donde encontrar el archivo:

https://www.torproject.org/docs/faq.html.en#torrc).

Debes añadir dos líneas a tu archivo torrc:

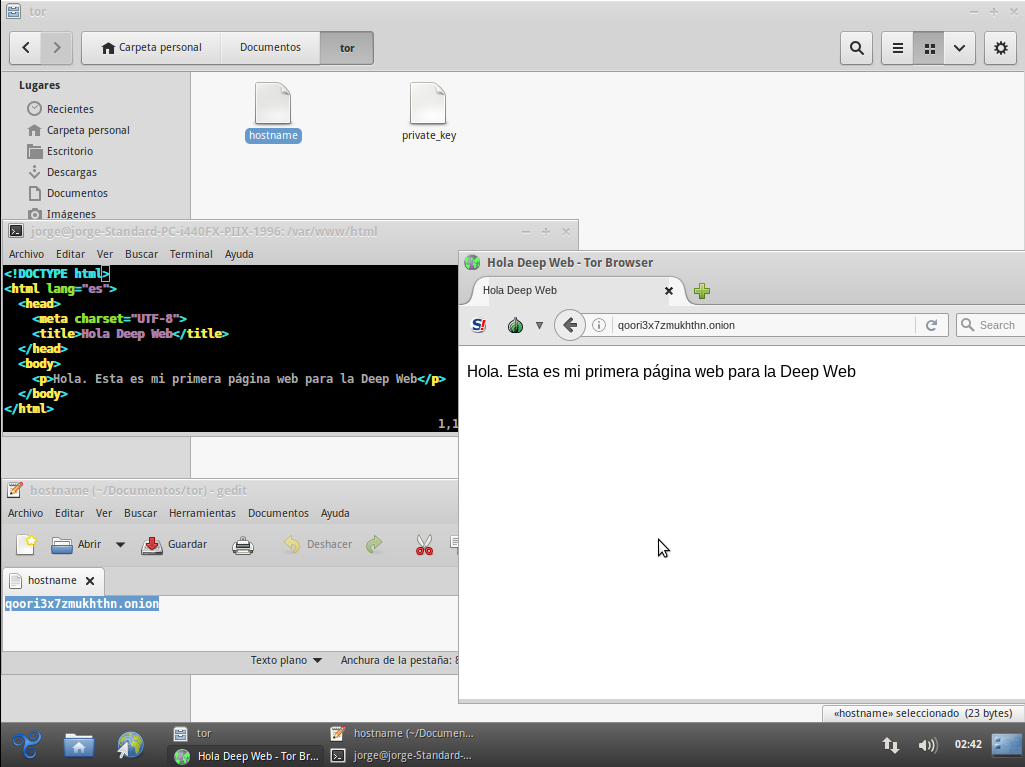

- HiddenServiceDir es el directorio donde Tor guardará la

información sobre el servicio oculto. En concreto, Tor creará un

archivo aquí llamado

hostname que contendrá la URL onion y otro

llamado private_key. Este no debe ser el directorio de tu servidor

web, pues este directorio contendrá información secreta. No

necesitas añadir nada dentro de este directorio

- HiddenServicePort te permite especificar un puerto virtual (esto

es, el puerto que los usuarios del servicio oculto pensarán que

están usando) y una dirección IP y un puerto para redirigir las

conexiones a este puerto virtual

En mi caso añadí estas líneas:

HiddenServiceDir /home/jorge/Documentos/tor/

HiddenServicePort 80 127.0.0.1

En la anterior imagen puedes ver mi archivo torrc. Cuando elijas el

directorio HiddenServiceDir, no lo crees, es mejor que lo haga Tor

automáticamente para evitar problemas con los permisos. En mi caso el

directorio /home/jorge/Documentos/tor se creó cuando volví a iniciar

Tor tras haber guardado el nuevo contenido del archivo torrc.

Una vez escrita en el archivo torrc la información anteriormente

mencionada, debes abrir Tor Browser o ejecutar Tor de nuevo. Si no se

inicia Tor correctamente, es que has escrito algo mal en el archivo

torrc. Revísalo, corrígelo y prueba de nuevo. Si tienes problemas,

puedes dejar aquí un comentario para que os intentemos ayudar o

contactar con el proyecto

Tor.

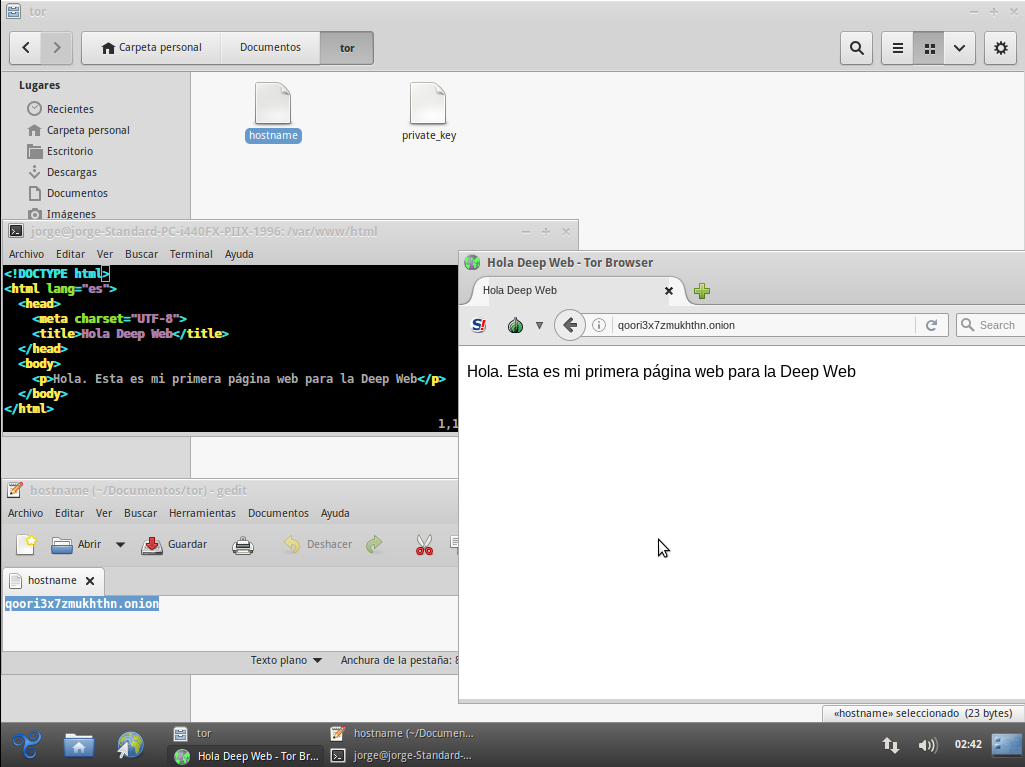

Si todo ha ido bien, cuando inicies Tor de nuevo, se crearán dos

archivos en el directorio que indicaste en HiddenServiceDir, en mi caso

en /home/jorge/Documentos/tor. Son los archivos private_key (tu

clave privada) y hostname (archivo de texto con tu URL onion).

Cuando te dirijas con el Tor Browser a esa URL, verás el contenido del

archivo index.html que está en la carpeta de tu servidor web, si es

que existe (en mi caso es /var/www/html/index.html). Ahora puedes

crear una página web sencilla y visualizarla en tu URL onion. Cualquiera

que conozca esa URL y use Tor podrá ver tu página web.

En

https://riseup.net/en/security/network-security/tor/onionservices-best-practices

puedes encontrar algunas recomendaciones más a la hora de crear

servicios ocultos.